Bir sabah uyandığınızda kripto cüzdanınızdaki tüm varlıkların silindiğini düşünün. Sebep, basit bir oltalama (phishing) tuzağına düşüp kurtarma kodunuzu (seed phrase) kaptırmanız mı, yoksa blok zincirdeki bir açık sayesinde saldırganların ağı manipüle etmesi mi? Blockchain dünyası, yüzeyde ne kadar güvenli görünürse görünsün, aslında pek çok tehdidi içinde barındırıyor. Bu yazıda kripto evreninin güvenlik cephesindeki bize göre üç büyük tehlikeye odaklanıyoruz:

- Kullanıcılara yönelik cüzdan saldırıları

- Blok zincirlerin kalbindeki Katman-1 protokol zafiyetleri

- Merkeziyetsiz sistemlerdeki regülasyon ile denetim boşlukları

Seed Çalma, Phishing ve Zararlı Uygulamalar

Kötü amaçlı yazılımlar ve oltalama siteleri, kripto kullanıcılarının cüzdanlarını hedef alarak seed ifadelerini çalmaya çalışıyor.

Blockchainin arkasındaki şifreleme ne kadar güçlü olursa olsun, en zayıf halka çoğu zaman kullanıcıdır. Saldırganlar, kripto varlıkları ele geçirmek için doğrudan cüzdanları hedef alır. Özellikle çevrimdışı cüzdanlardan mobil uygulamalara kadar her seviyede çeşitli saldırı yöntemleri geliştirilmiştir.

- Oltalama Saldırıları (Phishing): Sahte web siteleri veya e-postalar ile kullanıcıların kurtarma ifadelerini (seed phrase) veya özel anahtarlarını paylaşmaları sağlanır. Örneğin, dolandırıcılar resmi cüzdan arayüzlerini taklit eden siteler kurarak veya kullanıcıya “hesabınız kilitlendi, açmak için şu 12 kelimeyi girin” gibi mesajlarla tuzak kurar. 2023 yılında 324 binden fazla kripto kullanıcısı bu tür dolandırıcılıkların kurbanı oldu ve toplam kayıp yaklaşık 295 milyon dolara ulaştı. Popüler “wallet drainer” grupları (ör. Monkey Drainer, Inferno Drainer) bu yöntemlerle onlarca milyon dolarlık kayıp yaşatıp kapanırken, yerlerini hemen yenileri alıyor.

- Zararlı Uygulamalar ve Eklentiler: Masum görünen bir mobil uygulama veya tarayıcı eklentisi, arka planda cüzdan bilgilerini çalabilir. Son dönemde Kaspersky araştırmacıları, SparkKitty adını verdikleri bir casus yazılım kampanyasını ortaya çıkardı. Bu zararlı yazılım, resmi Google Play ve Apple App Store’a sızarak kripto kullanıcılarını hedefleyen uygulamalara bulaştı. SparkKitty, cihazlarda ekran görüntülerini toplayıp içindeki seed ifadelerini optik karakter tanıma (OCR) ile tespit ederek saldırganlara iletiyordu.

Telefonlarda ekran görüntüsü olarak saklanan kurtarma ifadeleri de bu yöntemle risk altına girdi. Benzer şekilde, tarayıcılar için geliştirilen sahte kripto cüzdan eklentileri de ciddi tehdit oluşturuyor. Örneğin Lazarus grubunun BlueNoroff isimli operasyonunda saldırganlar, sahte bir MetaMask eklentisiyle kurbanların bilgisayarlarını hedef aldı. Bu yöntemle kullanıcıların tüm kripto işlemleri izlenebildi ve yönlendirilebildi; hatta donanım cüzdanı kullanan kullanıcıların işlemleri bile manipüle edilebildi.

- Trojana Dönüştürülmüş Donanım Cüzdanları: Hardware wallet, genellikle en güvenli yöntemlerden biri olarak görülse de, tedarik zincirindeki bir zafiyet ciddi sonuçlar doğurabilir. Bununla ilgili bir örnekte, çevrimiçi ilan üzerinden satın alınan “yeni” bir donanım cüzdanının içine önceden programlanmış özel anahtarlar ve arka kapılar yerleştirildiği ortaya çıktı. Kullanıcı cüzdanında fonlarını görmesine rağmen, saldırganlar bu anahtarlar sayesinde varlıkları uzaktan çekebildi.

- Popüler Cüzdanlara Yönelik Saldırılar: Bazen saldırıların hedefi bireysel kullanıcılar değil, doğrudan cüzdan servislerinin kendisi olur. Örneğin Haziran 2023’te Atomic Wallet kullanıcıları, bilinmeyen bir yöntemle gerçekleştirilen saldırı sonucu toplam 35 milyon dolar kaybetti. Çalınan fonların izinin Lazarus grubuna çıkması üzerine, saldırının Atomic Wallet’ın sahte bir sürümünün dolaşıma sokulması veya resmi uygulamanın içine gizlice zararlı kod eklenmesiyle yapılmış olabileceği değerlendirildi. Bu olay, kullanıcıların bireysel güvenlik önlemlerinin yanı sıra kullandıkları cüzdan uygulamalarının güvenilirliğine de dikkat etmeleri gerektiğini ortaya koydu.

Siber saldırganlar, kimi zaman basit bir oltalama yöntemiyle kullanıcıların kurtarma ifadelerini ele geçiriyor, kimi zaman da gelişmiş zararlı yazılımlarla cihazlara erişerek kripto varlıklara ulaşabiliyor. Bu nedenle cüzdan güvenliğini sağlamak için temel önlemler kritik önem taşıyor: Seed ifadelerini kimseyle paylaşmamak, yalnızca resmi kaynaklardan uygulama ve eklenti indirmek, donanım cüzdanlarını ise güvenilir üreticilerden temin etmek gerekiyor.

Katman-1 Protokol Açıkları ve Çifte Harcama

Kripto dünyasında “işlemler blok zincire yazıldı mı değiştirilemez” prensibi geçerlidir. Bu, Bitcoin ve benzeri sistemlerin temel vaatlerinden biridir. Ancak ağın çoğunluğunun kontrolünün ele geçirilmesi halinde bu kural bozulabilir. 51% saldırısı, bir blokzincirin konsensüs mekanizmasının (örneğin Bitcoin ve Ethereum’un eski iş kanıtı sisteminde madencilik gücü) büyük bölümünün kontrol altına alınmasıyla gerçekleşir.

Saldırgan veya saldırgan grubu, ağın toplam madencilik gücünün (veya pay ispatı sistemlerinde toplam hissesinin) %51’inden fazlasını kontrol ederse, teorik olarak yeni blokları istediği gibi yazdırabilir ve mevcut bazı blokları geçersiz kılabilir. Bu sayede kendi yaptığı bir transferi geri alıp aynı parayı tekrar harcayabilir, yani çifte harcama yapabilir. Ayrıca istemediği işlemleri engelleyebilir veya ağı bir süreliğine durma noktasına getirebilir. Bu durum, blokzincirin güvenilirliğini ciddi biçimde zedeler.

Tarihte bu tür saldırılar yaşanmıştır. Örneğin Bitcoin Gold, Mayıs 2018’de bir saldırıya uğramış ve yaklaşık 18 milyon dolar değerinde BTG coini iki kez harcanmıştır. Ethereum Classic (ETC) ağı da yıllar içinde birden fazla 51% saldırısına maruz kalmıştır. Özellikle Ağustos 2020’de ETC blockchain’i üç kez art arda saldırıya uğramış, toplamda yaklaşık 9 milyon dolarlık çifte harcama yapılmıştır. Bu saldırılardan birinde 4000’den fazla blok geri alınmış ve borsalara yatırılan ETC’ler yeniden harcanarak borsalar kayıplar yaşamıştır.

Bitcoin gibi büyük ağlar için bu tür bir saldırı teoride mümkün olsa da pratikte uygulanması neredeyse imkânsızdır. Bunun nedeni, ağın sahip olduğu çok yüksek işlemci gücüdür; tek bir kişinin veya grubun bu gücün çoğunluğunu kontrol etmesi astronomik maliyetler ve altyapı gerektirir. Bugüne kadar Bitcoin veya Ethereum’un ana ağı böyle bir saldırıya uğramamıştır. Ancak daha küçük ağlar veya yeni çıkan projeler, yeterli madenci veya doğrulayıcıya sahip olmadıklarında daha savunmasızdır. Ayrıca bulut madencilik hizmetleri, saldırganların kısa süreliğine yüksek işlem gücü kiralayarak saldırı düzenlemesini mümkün kılabilmektedir.

Güncel bir örnek olarak gizlilik odaklı kripto para Monero ağı 2025 yılında dikkat çekici bir olay yaşadı. Ağustos ayında “Qubic” adlı bir oluşum, bir ay süren bir operasyonla Monero’nun hash gücünün %51’ini ele geçirdiğini iddia etti. Bu süreçte ağda altı blokluk bir reorganizasyon gerçekleşerek son 60 işlem bloğu geçersiz hale geldi. Monero geliştiricileri bu olayı doğrudan bir 51% saldırısı olarak tanımlamasa da, saldırıyı gerçekleştiren grup bu güçle çift harcama yapılabileceğini veya işlemlerin sansürlenebileceğini açıkça belirtti. Bu durum, güçlü ağların bile koordineli saldırılara maruz kalabileceğini gösteriyor.

Protokol seviyesindeki riskler yalnızca kötü niyetli saldırılarla sınırlı değildir. Zaman zaman yazılım hataları da ciddi güvenlik açıklarına yol açabilir. Örneğin geçmişte Bitcoin kodunda keşfedilen ve kısa sürede düzeltilen bir hata, teorik olarak çok sayıda yeni Bitcoin üretilmesine imkân tanıyordu. Bazı yeni blokzincir projeleri ise yeterince test edilmemiş konsensüs algoritmaları nedeniyle istemeden kesintiler yaşamıştır. Örneğin Solana ağı, 2022’de yaşanan bir konsensüs hatası nedeniyle yaklaşık 7 saat boyunca blok üretememiştir. Bu olay, saldırı olmasa da, protokol seviyesindeki bir kusurun tüm ağı durma noktasına getirebileceğini göstermektedir.

Sonuç olarak, blokzincirin temelini oluşturan konsensüs mekanizması her ne kadar yenilikçi olsa da suistimal veya hata ihtimaline açıktır. Küçük ve yeni ağlar, %51 saldırılarına ve benzeri tehditlere karşı daha savunmasızdır. Büyük ağlar bu tür saldırılara karşı daha dayanıklıdır, ancak tamamen güvenli oldukları söylenemez. Bu nedenle geliştiricilerin protokol kodlarını düzenli olarak denetleyip güncellemeleri, kullanıcıların da özellikle küçük projelerde bu riskin farkında olmaları önemlidir.

Blockchain Dünyasındaki Denetim Boşlukları

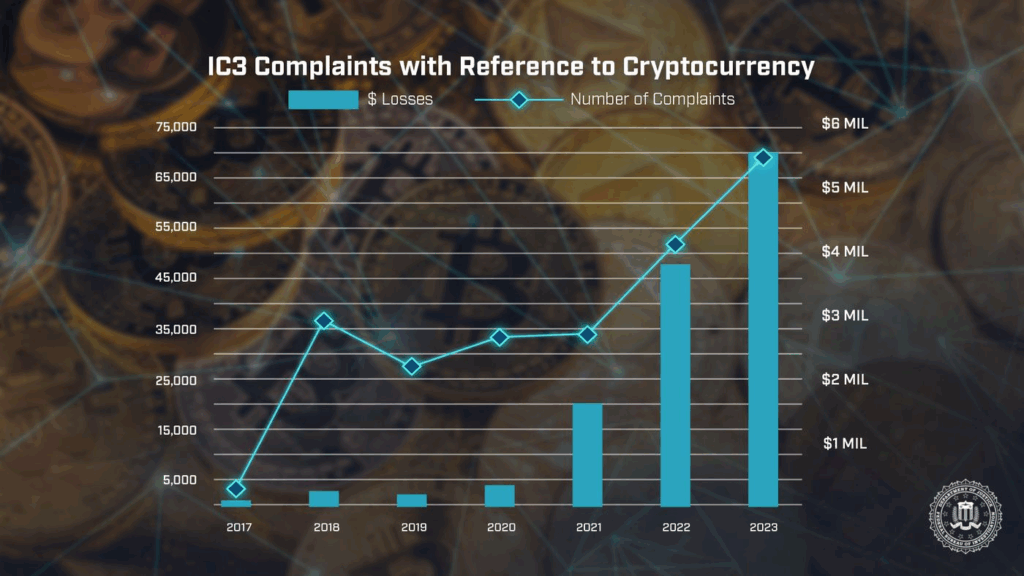

2017-2023 arası kriptoyla ilişkili dolandırıcılık şikayetlerinin ve kayıplarının artışını gösteren IC3 verileri (2023’te şikayetler 69 bine, kayıplar 5.6 milyar $’a ulaştı).

Blockchain teknolojisinin temel felsefesi, merkezi otoritelere olan ihtiyacı ortadan kaldırmak ve finansal sistemde aracılara duyulan gereksinimi azaltmaktır. Ancak bu yaklaşım aynı zamanda düzenleyici boşluklar ve denetim eksiklikleri de yaratmaktadır. Geleneksel bankacılık sistemlerinde devlet kurumları, düzenleyici otoriteler ve sigorta mekanizmaları sayesinde belli bir güvence bulunurken, kripto para ekosisteminde kurallar henüz tam olarak oturmadığından kötü niyetli aktörler için fırsatlar oluşmakta, yatırımcılar ise çoğu zaman korumasız kalmaktadır.

Kripto paraların zayıf yasal düzenlemelere tabi olması ve merkezi kontrolün bulunmaması, kullanıcılar için anonimlik ve özgürlük avantajı sağlarken suçlular için de bir kolaylık yaratmaktadır. Dolandırıcılar ve saldırganlar, işlemlerin geri döndürülemez olmasını ve takma adlarla yapılmasını kendi lehlerine kullanabilmektedir. Örneğin, bir kullanıcı oltalama yöntemiyle kandırıldığında çalınan varlıklar anında birçok hesaba dağıtılabilir, merkeziyetsiz borsalarda (DEX) takas edilerek izleri kaybettirilebilir. Bu süreç çoğu zaman dakikalar içinde gerçekleşmekte ve mağdurun başvurabileceği resmi bir otorite bulunmamaktadır. FBI verilerine göre 2023’te kripto bağlantılı kayıplar önceki yıla göre %45 artmıştır. Ayrıca kripto dolandırıcılıklarına dair şikayetlerin sayısı da 69 bin ile rekor seviyeye çıktı.

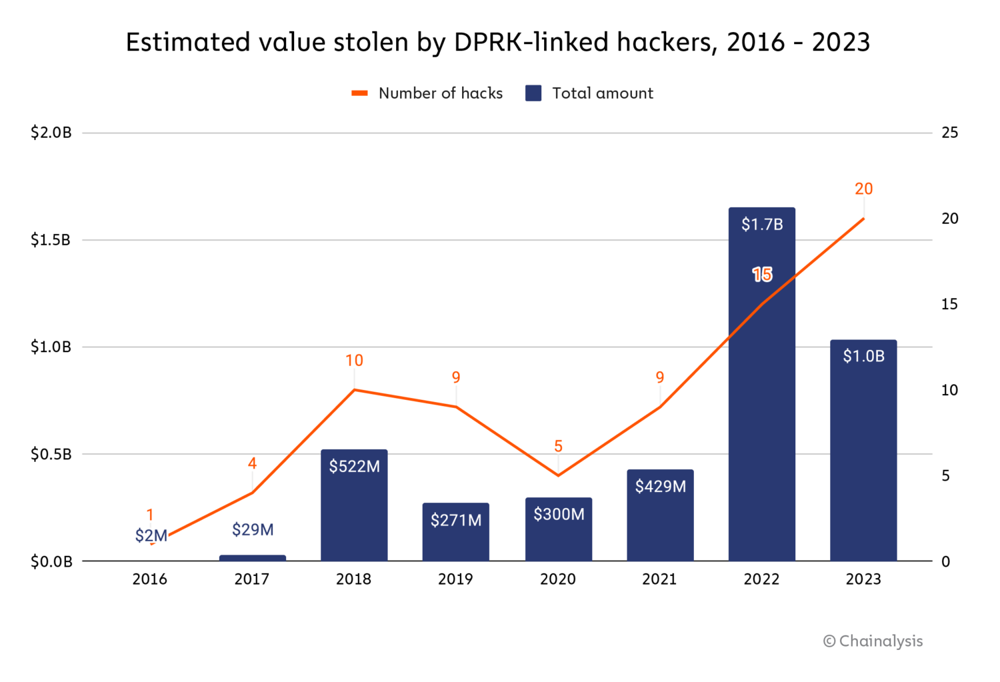

Merkeziyetsiz finans (DeFi) ekosisteminde de benzer bir gözetim eksikliği söz konusudur. DeFi protokolleri akıllı kontratlar üzerinden otomatik olarak çalıştığı için merkezi bir işletme tarafından yönetilmez. Bu da sorumluluk boşluğu yaratmaktadır. Örneğin, bir DeFi platformunda kritik bir yazılım hatası kullanılarak milyarlarca dolar değerinde varlık çalınabilir; bu durumda kullanıcıların kaybını telafi edecek bir sigorta veya resmi kurum bulunmamaktadır. 2022 yılının ilk yarısında DeFi protokollerine yönelik saldırılarda 1 milyar dolardan fazla kripto varlık çalındı ve bunların çoğu Kuzey Kore bağlantılı gruplara atfedildi. Bu tür olaylarda mağdurların hukuki bir muhatap bulması çoğunlukla mümkün değildir.

Kuzey Kore bağlantılı hackerların 2016-2023 yılları arasında kripto platformlarına karşı gerçekleştirdiği saldırılarda elde ettikleri para

Geleneksel finans sistemlerinde “son çare kreditörü” olarak devreye giren devlet veya merkez bankalarının olmaması, kripto piyasasında riskleri artıran bir faktör olarak öne çıkmaktadır.

Dünya genelinde hükümetler ve düzenleyici kurumlar, büyük dolandırıcılık skandalları ve borsa iflaslarının (örneğin 2022’deki FTX çöküşü) ardından kripto piyasalarına yönelik düzenleme adımlarını hızlandırdı. Avrupa Birliği, 2023’te kabul ettiği ve 2025’te yürürlüğe giren MiCA düzenlemesiyle kripto hizmet sağlayıcılarını lisans ve şeffaflık şartlarına bağladı. ABD’de ise kapsamlı bir federal yasa bulunmasa da SEC ve CFTC mevcut yasaları uygulayarak piyasaya müdahale ediyor. Uluslararası düzeyde FATF, KYC ve AML standartlarının uygulanması için baskı yapıyor.

Buna rağmen merkeziyetsiz yapının denetlenmesi oldukça zor. DAO’ların hangi hukuk sistemine tabi olacağı veya akıllı kontratların doğuracağı sorumlulukların kim tarafından üstlenileceği gibi sorular hâlâ yanıtsız.

Blockchain ekosisteminin olgunlaşması için dengeli bir yaklaşım gerekiyor. Aşırı sıkı düzenlemeler inovasyonu engellerken, aşırı esneklik ise dolandırıcılık risklerini artırıyor. Bu nedenle sektör ve düzenleyiciler arasında diyalog kritik öneme sahip. Amaç, hem kullanıcıların korunması hem de teknolojinin gelişimine alan tanınması olmalı.

Alınacak Dersler

Blockchain ve kripto para ekosistemi, finansal sistemde önemli yenilikler getirdi ve getirmeye devam ediyor. Ancak bu teknoloji kendi zafiyetleri ve tehditlerini de beraberinde getiriyor. Cüzdan güvenliği, protokol açıkları ve düzenleme eksiklikleri dikkate alınmadığında, kullanıcılar ve kurumlar ciddi risklerle karşı karşıya kalabiliyor.

Güvenlik sorumluluğu tüm ekosistem tarafından paylaşılmalı. Bireysel kullanıcılar seed ifadelerini güvenli şekilde saklamalı, yalnızca resmi uygulamaları kullanmalı ve temel siber hijyen kurallarına dikkat etmelidir. Geliştirici ekipler kodlarını denetletmeli ve açık kaynak topluluk incelemelerinden yararlanmalıdır. Şirketler ise kullanıcı fonlarını korumak için sigorta ve şeffaf rezerv uygulamalarını hayata geçirmelidir.

Düzenleyiciler açısından da dengeli bir yaklaşım kritik önemdedir. Aşırı sıkı düzenlemeler inovasyonu engelleyebilir, aşırı esneklik ise dolandırıcılık risklerini artırır. Uluslararası iş birliğiyle makul standartların geliştirilmesi ve yasal boşlukların azaltılması gerekir.

Sonuç olarak, güvenlik bir ürün değil sürekli devam eden bir süreçtir. Tehditler değiştikçe, ekosistemin tüm aktörleri savunmalarını geliştirmek zorundadır. Blockchain’in geleceği, bu sürecin ne kadar ciddiye alındığına bağlıdır.