2024 yılı, iş dünyasında yalnızca teknolojik tehditlerin değil, aynı zamanda üst yönetimlerin kararlarını ve kurumsal stratejileri doğrudan etkileyen krizlerin yılı oldu. Tıpkı görseldeki gibi, bir liderin gücü ve otoritesi tehdit altında olduğunda, görünürdeki kontrol aslında sanıldığından daha kırılgan olabilir. Her geçen gün daha da kırılgan olan iş dünyasında şirketler ve kurumlar, artık yalnızca siber saldırıları önlemekle değil, bu saldırıların itibar kaybı, finansal zararlar ve düzenleyici baskılar gibi üst yönetim seviyesindeki etkileriyle de mücadele etmek zorundalar. Artan fidye yazılımı saldırılarından yapay zekâ destekli dezenformasyona kadar genişleyen tehdit yelpazesi, organizasyonları teknik savunma önlemlerinin ötesinde, kriz yönetimi ve yönetişim stratejilerini güçlendirmeye yöneltiyor.

Küresel risklerin hızla değiştiği 2024 yılı, yalnızca siber tehditlerin değil, aynı zamanda jeopolitik gerilimlerin, ekonomik belirsizliklerin ve çevresel krizlerin de güvenlik stratejileri üzerinde doğrudan etkili olduğu bir dönem oldu. Dünya Ekonomik Forumu’nun Global Risk Raporu’na göre, teknoloji kaynaklı riskler, özellikle yapay zekâ destekli tehditler ve dezenformasyon, küresel istikrarı tehdit eden en büyük riskler arasında ilk sırada yer aldı. Yanıltıcı bilgi ve manipülasyonun yaygınlaşması, siber güvenlik tehditleriyle birleşerek devlet destekli siber saldırılar ve kritik altyapıları hedef alan operasyonları daha karmaşık hale getirdi. Bu gelişmeler, teknoloji kullanımının hızla artmasıyla birlikte, güvenlik stratejilerinin de sürekli olarak güncellenmesini zorunlu hale getirdi.

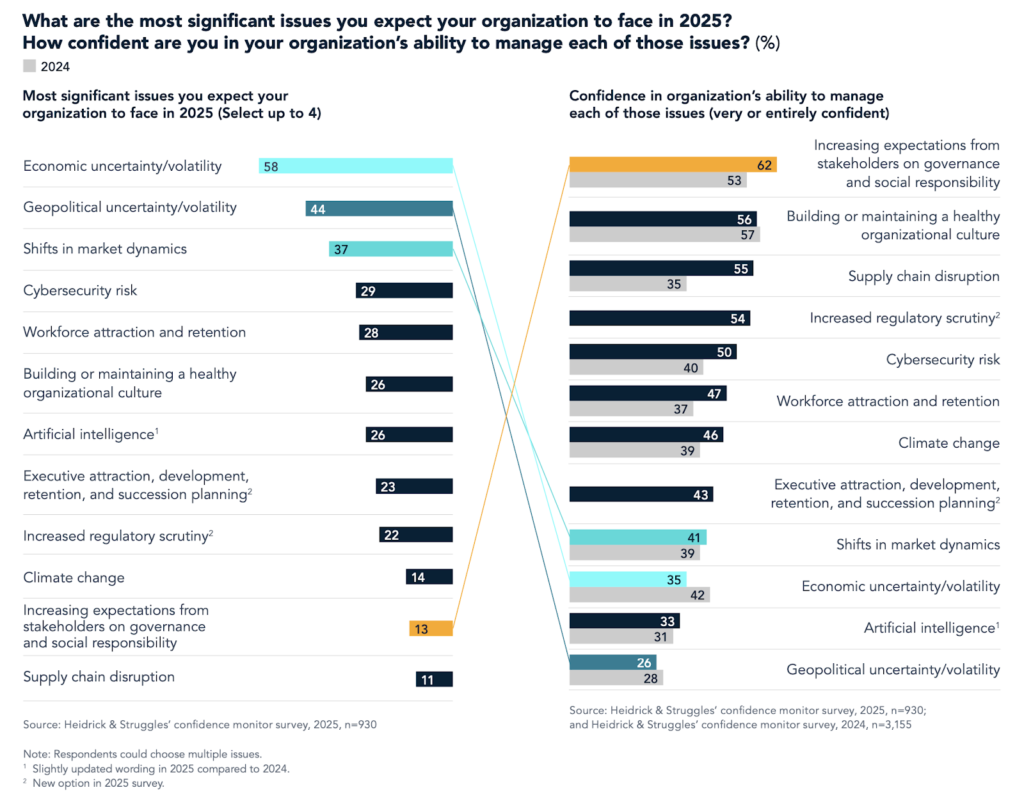

Dünya Ekonomik Forumu’nun (WEF) raporuna göre, 2025 yılında şirketleri en çok etkilemesi beklenen kısa vadeli riskler arasında ekonomik belirsizlik (%58), jeopolitik istikrarsızlık (%44) ve piyasa dinamiklerindeki değişimler (%37) öne çıkıyor. Siber güvenlik riski %29’ya yükselerek önceki yıla kıyasla daha kritik hale gelmiştir. Heidrich & Struggles firması tarafından bu sene ikincisi yayımlanan “CEO and board confidence monitor 2025” raporunda da şirketlerin bu risklere karşı hazır olma durumlarına baktığımızda ise, ekonomik belirsizliklere şirketlerin %35’i hazır olduğunu belirtmiştir. Jeopolitik istikrarsızlıklara şirketlerin hazır olma oranı %26, piyasadaki dinamik değişimlere hazır olma oranı ise %35 olarak paylaşılmıştır. CEO ve Board tarafından yanıtlanan bu anketlerde de Siber Güvenlik riskleri geçen seneye göre 3 basamak yükselerek 4. en önemli risk olarak yerini almıştır.

2024 yılındaki Siber Güvenlik Raporları Özeti

Devletler arası çatışmalar ve artan jeopolitik gerginlikler, ekonomik belirsizlikler ve düzenleyici baskılar, birçok sektörde dönüşümü zorunlu hale getirdi. Finans, enerji, sağlık, üretim ve teknoloji sektörleri, bu risklerden en çok etkilenen alanlar arasında yer aldı. Piyasa dinamiklerindeki değişimler, şirketlerin uzun vadeli stratejilerini yeniden şekillendirirken, tedarik zinciri aksaklıkları da operasyonel sürdürülebilirliği tehdit etti.

Bu risklerin doğrudan etkilediği bir diğer kritik alan ise siber güvenlik oldu. Bulut güvenliği ve kimlik erişim yönetimindeki zafiyetler, tehdit aktörlerinin en sık kullandığı saldırı vektörleri olarak öne çıkarken, artan finansal baskılar birçok kurumun siber güvenlik yatırımlarını gözden geçirmesine neden oldu. Tüm bu gelişmeler, organizasyonların yalnızca teknik savunma mekanizmalarına değil, siber tehdit istihbaratı, kriz yönetimi ve bütünsel güvenlik yaklaşımlarına daha fazla odaklanmasını zorunlu hale getirdi.

2024 yılı, 2023’te öne çıkan fidye yazılımı, bulut saldırıları ve kimlik erişim yönetimi zafiyetleri gibi tehditlerin daha karmaşık ve hızlı hale geldiği bir dönem oldu. Geçen yıl yayınladığımız raporda vurgulanan saldırı teknikleri gelişirken, tehdit aktörleri daha sofistike yöntemler benimsedi. Bu durum, organizasyonların geçmiş trendlerden ders alarak güvenlik stratejilerini sürekli güncellemelerini zorunlu kılmaktadır.

Fidye yazılım saldırıları

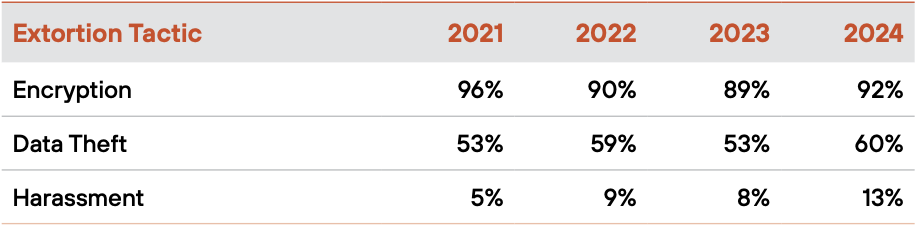

Fidye yazılım saldırıları, yıllar içinde gelişerek geleneksel şifreleme modelinden iş sürekliliğini doğrudan hedef alan saldırılara evrildi. 2024 yılında fidye yazılımı saldırılarında saldırganlar, şirketlerin yaşadığı uzun süreli kesintileri, müşteri ve iş ortaklarıyla bozulan ilişkileri ve finansal kayıpları fırsata çevirerek daha yüksek fidye taleplerinde bulundu. Şirketler sistemlerini yeniden çalışır hale getirmek ve mali zararı en aza indirmek için ödeme yapmaya zorlandı.

Fidye saldırıları üç aşamaya evrildi:

- Şifreleme (Encryption): Verileri kilitleyip ödeme talep eden klasik yöntem.

- Veri sızdırma & çoklu şantaj (Exfiltration & Multi-Extortion): Çalınan verilerin kamuya açıklanması tehdidiyle fidye artırıldı.

- İş kesintisi yaratma: Artık saldırganlar sadece veri şifrelemiyor, şirketlerin faaliyetlerini kesintiye uğratarak uzun süreli hizmet dışı kalmalarına neden oluyor.

2024’te Unit 42’nin müdahale ettiği saldırıların %86’sı operasyonel kesintiye neden oldu ve bu kesintiler müşteri hizmetleri, üretim süreçleri ve ticari faaliyetleri doğrudan etkiledi.

Geleneksel fidye yazılımları genellikle dosyaları şifreleyip fidye talep ederken, artık şirketlerin sistemlerini tamamen çökertme, kritik hizmetleri durdurma gibi daha agresif yöntemler kullanılıyor.

2024 yılı içerisinde veri şifreleme saldırıları %92 olarak yer alırken, veri sızdırma ve saldırılarında önceki yıllara göre artış gözükmektedir. Bunun yanı sıra saldırganlar, yalnızca verileri şifrelemek yerine sistemleri tamamen devre dışı bırakma, sanal makineleri silme ve kurumsal işleyişi uzun süreli durdurma yöntemlerini de benimsedi.

Fidye yazılımı saldırılarında ilk talep edilen fidye miktarı 2023’te 695.000 dolar iken, 2024’te %80 artarak 1,25 milyon dolara yükseldi. Saldırganlar, bir kuruluşun ödeme kapasitesini belirlemek için kamuya açık finansal verileri analiz ederek taleplerini buna göre ayarlıyor. 2024’te yapılan taleplerin medyan değeri, hedeflenen şirketin yıllık gelirinin %2’sine denk gelirken, taleplerin yarısı %0,5 ile %5 arasında değişti. Hatta bazı durumlarda saldırganlar, şirketin yıllık gelirinden bile daha yüksek fidyeler talep etti.

Ancak, Unit 42’nin yürüttüğü müzakereler sonucunda, ortalama fidye ödemesi ortalama 30.000 dolar artarak 267.500 dolara yükseldi. Saldırganların başlangıçta talep ettiği fidye miktarının müzakerelerle %50’den fazla düşürülebildiği bilinmektedir. 2024’te Florida ve Kuzey Karolina, kamu kurumlarının fidye ödemesini yasakladı. Birleşik Krallık kamu ve kritik altyapı için benzer bir düzenleme planlıyor. Avustralya ve AB, fidye ödemelerini yasaklamasa da zorunlu raporlama getirdi. ABD’nin OFAC kuralları, yaptırım uygulanan gruplara ödeme yapılmasını yasakladı. Bu önlemler, fidye yazılımı saldırılarını finansal olarak caydırmayı amaçlıyor.

Cloud Tabanlı Siber Vakalardaki Artış

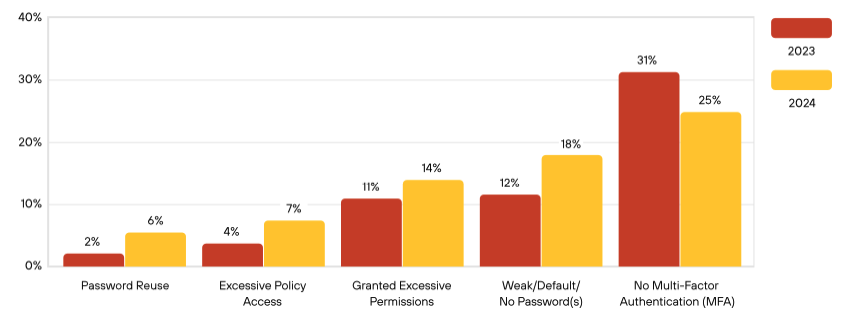

Unit42 tarafından paylaşılan Global Incident Response raporunda öne çıkan bir diğer tehdit ise bulut sistemleri ve yazılım tedarik zincirine yönelik saldırılar oldu. 2024’te tedarik zinciri saldırılarında %29’luk, bulut tabanlı saldırılarda ise %21’lik bir artış yaşandı. Saldırganlar, özellikle kimlik ve erişim yönetimindeki (IAM) zafiyetleri hedef alarak sistemlere sızmaya çalıştı. Yanlış yapılandırılmış bulut ortamlarını tarayan tehdit aktörleri, 230 milyondan fazla hedef üzerinde tarama yaparak hassas verilere erişim sağladı. Güvenlik sistemleri içinde çok faktörlü kimlik doğrulama (MFA) kullanımı yaygınlaşsa da, aşırı yetkilendirilmiş hesaplar ve fazla ayrıcalıklı erişimler, saldırıların başarılı olmasında kritik bir rol oynadı.

Çok faktörlü kimlik doğrulamanın (MFA) eksikliği hala en yaygın güvenlik açığı olsa da, 2023’te olayların yaklaşık üçte birinde görülen bu sorun, 2024’te dörtte bir oranına (yaklaşık %25) geriledi. Ancak, diğer kimlik yönetimi sorunları yine de ilk erişim noktası olarak dikkat çekmektedir. Fazla erişim yetkilendirmeleri, ayrıcalıklı hesaplar ve zayıf parola politikaları 2024’te daha yaygın hale geldi.

Siber Saldırıların Hızlanması ve Müdahale Sürelerinin Kısalması

2024 yılında siber saldırıların hızında büyük bir artış gözlemlendi. Tehdit aktörleri, otomasyon, fidye yazılımı hizmeti (RaaS) modelleri ve üretken yapay zekâ (GenAI) kullanarak saldırı süreçlerini hızlandırdı. Bu teknolojiler, zafiyetleri daha hızlı tespit etmeyi, ikna edici sosyal mühendislik saldırıları oluşturmayı ve saldırıları büyük ölçekte daha hızlı gerçekleştirmeyi mümkün kılıyor.

Bu gelişmeler, kurumların saldırılara karşı daha hızlı tespit ve müdahale yetenekleri geliştirmesini zorunlu hale getirdi. Çoğu saldırıda sadece birkaç saatlik fark, tehdit aktörlerinin veri hırsızlığı, şifreleme veya operasyonel kesinti yapmasını engellemek açısından kritik hale geliyor.

Unit 42’nin incelediği saldırılarda, bir saldırganın sistemlere sızdıktan sonra verileri çalması için geçen sürenin (exfiltration time) medyan değeri 2024’te yaklaşık iki gün oldu. Ancak bazı vakalarda tehdit aktörleri çok daha hızlı hareket etti:

- Vakaların %25’inde, saldırganlar sistemlere girdikten sonra 5 saat içinde veri çaldı. Bu süre 2021’de 15 saatti, yani saldırılar üç kat hızlandı.

- Vakaların %19’unda (yaklaşık beşte birinde), veri sızdırma süresi bir saatten daha kısa sürdü.

Saldırıların hızlanmasına rağmen, kurumların tehditleri tespit etme süresi (dwell time) önemli ölçüde azaldı.

- 2023’te tehdit aktörleri, sistemde ortalama 13 gün boyunca fark edilmeden kalabiliyorken, 2024’te bu süre %46 azalarak 7 güne düştü.

- Bu eğilim 2021’den beri devam ediyor; 2021’de tehdit aktörlerinin sistemde kalma süresi 26,5 gündü.

Kaspersky tarafından yayınlanan Statistics of the Year 2024 raporu içerisinde Kasım 2023 – Ekim 2024 dönemini kapsayan küresel siber tehdit istatistikleri yer almaktadır. Öne çıkan bazı istatistikler aşağıdaki gibidir:

- 302 milyonun üzerinde kötü amaçlı yazılım saldırısı tespit edildi.

- 85 milyonun üzerinde benzersiz zararlı URL engellendi.

- 72 milyonun üzerinde zararlı nesne web güvenlik sistemleriyle durduruldu.

- 303 bin fidye yazılım saldırısı önlendi.

- 999 bin cihazda kripto madencilik yazılımı tespit edildi.

- 208 bin cihazda finansal kötü amaçlı yazılım tespit edildi.

Bu veriler ile tehdit aktörlerinin fidye yazılımı ve kripto mining, finansal amaçlı zararlı yazılımlar gibi birçok farklı platform ve sektörü yaygın olarak hedef aldığı görülebilir.

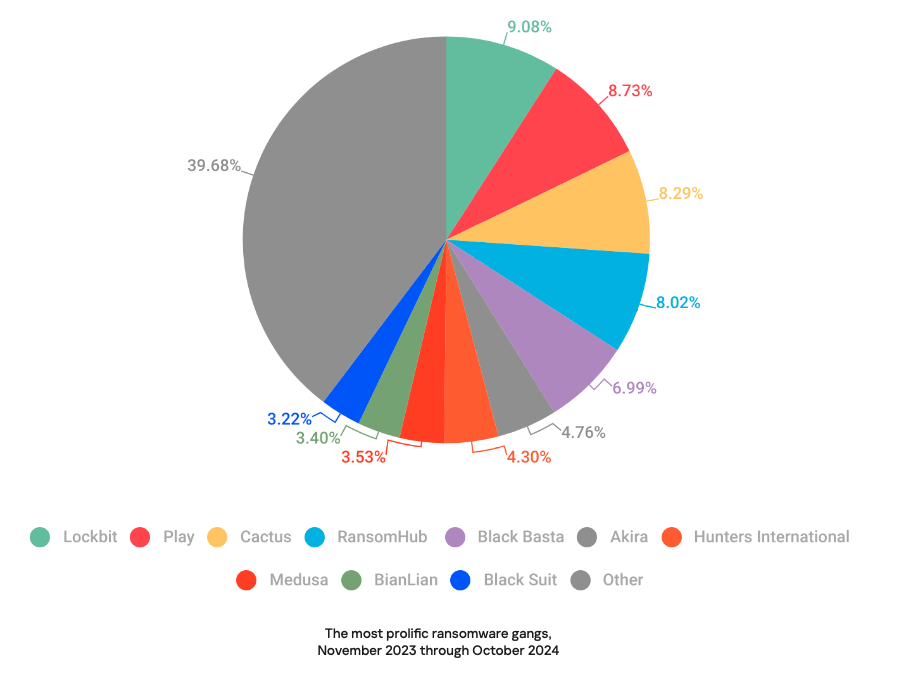

Rapor içerisinde paylaşılan verilerde fidye yazılımı operasyonlarında tehdit aktörleri tarafından en çok kullanılan fidye yazılımı olarak Lockbit grubu öne çıkmaktadır. Bu grubu Play, Cactus, RansomHub, Black Basta gibi gruplar takip etmektedir.

Crowdstrike tarafından yayınlanan Global Threat Report 2025 içerisinde, 2024 yılı içerisinde ortalama breakout süresinin (tehdit aktörlerinin ağ içinde yanal hareket etmeye başlaması için geçen süre) ortalama 48 dakika olarak gözlemlendiği ve en hızlı breakout süresinin 51 saniye olduğu paylaşılmıştır. Bu durum Palo Alto Unit42 tarafından paylaşılan siber saldırıların artık daha da hızlandığına ilişkin veriler ile de örtüşmektedir.

CrowdStrike’ın 2024 yılı boyunca incelediği güvenlik olaylarının %52’si, tehdit aktörlerinin sistemlere ilk erişimi sağlamaya yönelik saldırılarla ilişkiliydi. Erişim satışı bir iş modeline dönüşerek hızla büyüdü; erişim broker’ları tarafından yapılan ilanlar bir önceki yıla göre %50 arttı. Bu durum, siber grupların doğrudan saldırmak yerine sistemlere erişim sağlayıp bunu diğer tehdit aktörlerine satmaya odaklandığını göstermektedir.

2024 yılında üretken yapay zekâ (GenAI), karmaşık siber saldırı kampanyalarında kritik bir rol oynadı. Kuzey Kore bağlantılı FAMOUS CHOLLIMA grubu, sahte IT iş başvuruları oluşturarak hedef şirketlere sızmayı başardı. Çin, Rusya ve İran destekli tehdit aktörleri ise yapay zekâ destekli dezenformasyon ve seçimleri etkilemeye yönelik propaganda operasyonları yürüttü. Bu kampanyalar, sosyal medya manipülasyonu ve sahte içerik üretimi yoluyla küresel ölçekte kaos yaratmayı hedefledi.

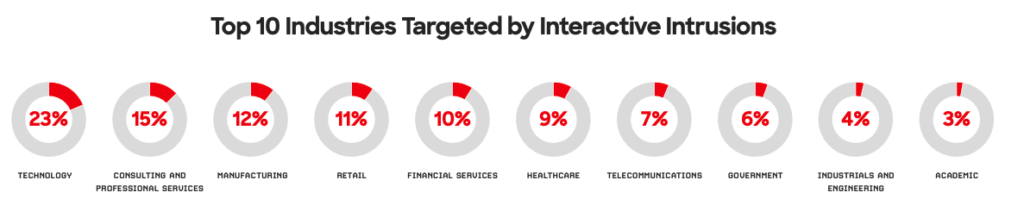

Crowdstrike tarafından paylaşılan verilerde, 2024 yılı içerisinde en çok hedef alınan sektörlerde ilk sırayı Teknoloji şirketleri almaktadır.

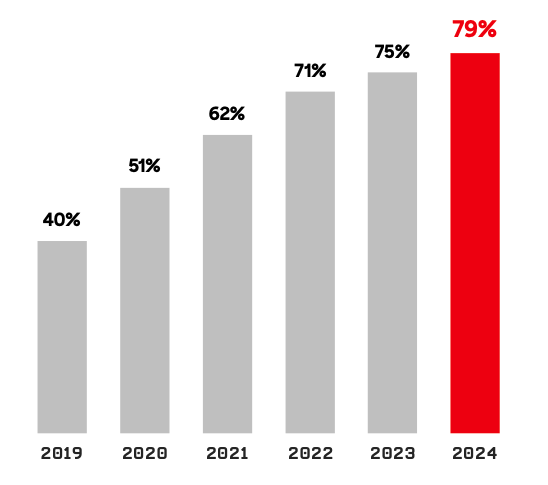

2024’te gözlemlenen saldırıların %79’u tamamen malware içermeyen (malware-free) saldırılar olarak öne çıkmaktadır. Bu oran, 2019’da %40 olarak gözükmektedir. Tehdit aktörleri, kimlik avı (phishing), sosyal mühendislik ve legit uzaktan yönetim araçlarıyla erişim sağlama yöntemlerini daha çok benimsemiş gözükmektedir. Bu durum tespit edilmekten kaçınarak operasyonlarını sürdürdüklerini göstermektedir.

Geçen seneden farklı olarak; siber saldırıların gerçekleşme süresinin ciddi oranda kısaldığı ve daha sofistike saldırıların gerçekleştiği görülmüştür. 2025 yılı için en büyük siber güvenlik öncelikleri; kimlik doğrulama güvenliğinin güçlendirilmesi, tehdit istihbaratı odaklı savunmaların artırılması ve olay müdahale süreçlerinin hızlandırılması olacak.